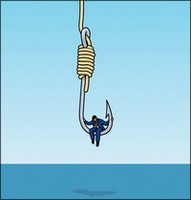

Le phishing ou hameçonnage en français est une “technique utilisée par des fraudeurs pour obtenir des renseignements personnels dans le but de perpétrer une usurpation d’identité […] L’hameçonnage peut se faire par courriel, par des sites internet falsifiés ou autres moyens électroniques” (source Wikipedia).

Le phishing ou hameçonnage en français est une “technique utilisée par des fraudeurs pour obtenir des renseignements personnels dans le but de perpétrer une usurpation d’identité […] L’hameçonnage peut se faire par courriel, par des sites internet falsifiés ou autres moyens électroniques” (source Wikipedia).

La technique la plus classique, consiste à envoyer à la future victime un mail lui demandant des identifiants de compte (bancaire, de messagerie, de connexion Internet…). Ce mail ressemble tellement à un vrai que la victime se laisse avoir et donne ces informations sensées rester confidentielles.

Hier, au moins deux listes de 30.000 comptes avec leur mots de passe auraient été diffusées sur le Net, ce qui prouve bien que de nombreux internautes ne sont pas assez prudents. Ces listes contenaient les identifiants d’abonnés aux services de Hotmail, MSN, et Live principalement. Google a également reconnu que plusieurs comptes Gmail ont également été hackés. Il en serait de même pour quelques comptes AOL, Comcast et Earthlink (source clubic.com).

Dans tous les cas, ce n’est pas la sécurité des sites ou des services cités ci-dessus qui est en question mais la négligence des utilisateurs. Voici trois petites règles pour éviter une telle déconvenue :

– ne jamais donner de mots de passe dans un mail,

– ne jamais répondre aux mails qui vous demandent votre mot de passe (même pour une éventuelle vérification),

– changer régulièrement de mot de passe.

Pour s’assurer qu’un mail est potentiellement dangereux, jetez un coup d’œil sur l’adresse vers laquelle on souhaite vous envoyer. En effet, on retrouve souvent dans ces messages une invitation à se connecter sur un site pour y taper ses identifiants. Passez la souris sur ce lien et regardez l’adresse qui apparaît. A chaque fois, c’est une adresse qui n’a rien à voir avec le service en question.

Vous trouverez, par exemple, une adresse avec directement une IP du style :

“http://www.212.156.357.14.verificationdesidentifiants.com

Un site officiel possède un nom de domaine. Les hackers vous envoient sur d’autres domaines puisqu’ils n’ont pas la main sur les adresses officielles.

Restez prudents…

Voici une nouvelle qui va faire se dresser les cheveux sur la tête aux possesseurs de Bbox : votre accès Internet peut être piraté facilement !

Voici une nouvelle qui va faire se dresser les cheveux sur la tête aux possesseurs de Bbox : votre accès Internet peut être piraté facilement !  Les deux réseaux sociaux les plus populaires que sont

Les deux réseaux sociaux les plus populaires que sont  Voici une petite information étonnante : l’un des sites de l’éditeur de solutions de sécurité russe

Voici une petite information étonnante : l’un des sites de l’éditeur de solutions de sécurité russe

Le site

Le site  Voici une

Voici une  Zheltin.py est un virus qui se propage par courrier électronique. Il se présente sous la forme d’un message sans fichier joint invitant à télécharger une carte pour la St Valentin.

Zheltin.py est un virus qui se propage par courrier électronique. Il se présente sous la forme d’un message sans fichier joint invitant à télécharger une carte pour la St Valentin. Dans l’absolu, il est impossible de surfer totalement anonymement sur Internet. Par contre, il est possible de se protéger au maximum en passant par un ou plusieurs Proxis afin de devenir quasiment indétectable.

Dans l’absolu, il est impossible de surfer totalement anonymement sur Internet. Par contre, il est possible de se protéger au maximum en passant par un ou plusieurs Proxis afin de devenir quasiment indétectable. J’ai voulu tester le niveau de sécurité du Wifi de ma Livebox qui était protégée par une clé WEP. Je suis tombé sur ce

J’ai voulu tester le niveau de sécurité du Wifi de ma Livebox qui était protégée par une clé WEP. Je suis tombé sur ce

Commentaires récents