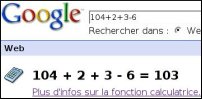

Saviez-vous qu’en plus d’être l’excellent moteur de recherche que l’on connait, Google pouvait également faire du calcul ?

Saviez-vous qu’en plus d’être l’excellent moteur de recherche que l’on connait, Google pouvait également faire du calcul ?

Tapez votre opération et cliquez sur recherche…

A essayer sur google.fr.

Avant tout, mettons les choses au point : il est impossible d’être complètement invisible lorsque l’on se ballade sur le Net. Il y a toujours une trace de ce que vous faites chez votre fournisseur d’accès. L’utilisation d’un client Emule (ou BitTorent) n’échappe pas à la règle et, au contraire, de nombreuses personnes essaient en permanence d’analyser votre trafic afin de repérer si ce que vous faites est légal. L’objectif de ce billet est de faire la liste des différents moyens que l’on peut mettre en place pour se protéger au maximum. Mon soucis n’est pas spécialement de donner des solutions aux pirates en herbe mais plutôt de permettre à chacun de se ménager un peu de liberté maintenant que la CNIL, anciennement “Commission nationale de l’informatique et des libertés” (puisqu’elle ne fait plus son boulot), nous a lâché.

Avant tout, mettons les choses au point : il est impossible d’être complètement invisible lorsque l’on se ballade sur le Net. Il y a toujours une trace de ce que vous faites chez votre fournisseur d’accès. L’utilisation d’un client Emule (ou BitTorent) n’échappe pas à la règle et, au contraire, de nombreuses personnes essaient en permanence d’analyser votre trafic afin de repérer si ce que vous faites est légal. L’objectif de ce billet est de faire la liste des différents moyens que l’on peut mettre en place pour se protéger au maximum. Mon soucis n’est pas spécialement de donner des solutions aux pirates en herbe mais plutôt de permettre à chacun de se ménager un peu de liberté maintenant que la CNIL, anciennement “Commission nationale de l’informatique et des libertés” (puisqu’elle ne fait plus son boulot), nous a lâché.

Voici, en vrac, les manipulations que l’on peut effectuer pour augmenter sa sécurité lorsque l’on utilise Emule :

– utiliser une liste de serveurs “propres” : je vous conseille d’aller faire un tour sur gruk.org.

– ne pas mettre à jour la liste de serveur automatiquement : dans l’onglet “Serveur” des “Préférences”, décocher les cases “Mise à jour…” et/ou inscrire “nolistserv” dans votre pseudo.

– utiliser un “ipfilter” : dans la section “Sécurité”, coller le lien “http://www.bluetack.co.uk/config/nipfilter.dat.gz” dans le champ “Mise à jour à partir d’URL” et cliquer “Charger” pour mettre à jour la liste des IP bloquées (manipulation à faire une fois par semaine environ).

– activer le “brouillage de protocole” dans la section “Sécurité”.

– dans la section “Sécurité”, à la rubrique “Fichiers partagés vu par”, cocher la case “Personne”.

– changer les ports dans le menu “connexion” : les ports classiques 4662 et 4672 sont surveillés. Choisir n’importe quels ports au dessus de 5000 et ne pas oublier de régler son routeur en fonction de ces ports.

– privilégier le réseau kademlia présent dans Emule car il relie directement chaque utilisateur.

– éviter de télécharger des fakes : une bonne explication ici.

– éviter de télécharger des trucs récents ou à la mode qui sont encore plus surveillés.

– utiliser de PeerGuardian ou un autre programme qui filtre les adresses IP. Cela fait un peu doublon avec ipfilter mais qui peut le plus, peut le moins… Personnellement, je n’utilise plus Peerguardian car je n’arrive plus à mettre à jour automatiquement ses listes d’IP.

Attention, tous ces réglages ne vous rendront pas invisible mais amélioreront sensiblement votre sécurité. Comme je l’ai lu quelque part, ces astuces vous permettront sans doute d’échapper aux “radars fixes” présents sur Internet mais pas aux “mobiles”. Enfin, cette liste provient de mon expérience et de mes recherches sur la question. Elle n’est surement pas la panacée. Si vous avez d’autres suggestions, à part le fameux “la seule sécurité c’est de couper son modem”, merci de nous en faire part dans les commentaires ci-dessous…

Il est possible d’éliminer directement un fichier, sans que celui-ci passe par la corbeille de Windows. Il suffit de maintenir la touche “Shift” (ou “Maj”) du clavier enfoncée lorsque vous utiliser la fonction “supprimer” du clavier (touche “Suppr”) ou d’un menu contextuel.

Il est possible d’éliminer directement un fichier, sans que celui-ci passe par la corbeille de Windows. Il suffit de maintenir la touche “Shift” (ou “Maj”) du clavier enfoncée lorsque vous utiliser la fonction “supprimer” du clavier (touche “Suppr”) ou d’un menu contextuel.

Cette petite astuce est pratique lorsque l’on veut récupérer de la place sur le disque dur ou éliminer rapidement un fichier. Mais attention, ne l’utilisez que lorsque vous êtes absolument certain de ne plus avoir besoin du ou des fichiers en question. Dans les autres cas, supprimez normalement les fichiers.

Pour gagner encore un peu de temps, vous pouvez désactiver le message de confirmation qui apparait lors d’une suppression (“Voulez-vous vraiment envoyer

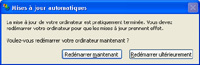

Nous avons tous un jour pesté contre ce message récurent qui demande si l’on veut redémarrer l’ordinateur après une mise à jour de windows. Pour éviter cela:

Nous avons tous un jour pesté contre ce message récurent qui demande si l’on veut redémarrer l’ordinateur après une mise à jour de windows. Pour éviter cela:

En faisant cette manipulation, vous arrêtez le service “Mises à jour automatiques”. Ce service a pour but de télécharger et d’installer les mises à jour Windows. Ainsi, la fenêtre de redémarrage n’apparaîtra plus pendant toute votre session de travail.

NB : Ce service s’exécutera automatiquement au prochain redémarrage de l’ordinateur. Il faudra donc effectuer de nouveau cette astuce à chaque installation de mises à jour. Pour se simplifier la vie, il suffit de se créer un raccourci sur le bureau avec la ligne de commande pour arrêter le service et de l’utiliser chaque fois que c’est nécessaire, c’est simple et pratique.

Via : commentcamarche.net.

Dans l’absolu, il est impossible de surfer totalement anonymement sur Internet. Par contre, il est possible de se protéger au maximum en passant par un ou plusieurs Proxis afin de devenir quasiment indétectable.

Dans l’absolu, il est impossible de surfer totalement anonymement sur Internet. Par contre, il est possible de se protéger au maximum en passant par un ou plusieurs Proxis afin de devenir quasiment indétectable.

Lorsque l’on navigue sur Internet, l’ordinateur utilise une adresse unique, adresse IP, permettant aux serveurs web distants de lui répondre. Pour la plupart des utilisateurs, l’adresse IP est fournie par le fournisseur d’accès à internet et change ou non à chaque nouvelle connexion à Internet. A chaque connexion sur un site distant, celui-ci conserve des logs (fichiers journaux) associant votre adresse IP aux pages consultées. De même, votre fournisseur d’accès garde un fichier journal de vos connexions et permet donc de garder une correspondance entre vous (avec vos coordonnées réelles d’abonné), l’adresse IP et les pages web consultées. Il est quasiment impossible de falsifier son adresse IP, tout en consultant des pages web, car vous ne recevriez pas les pages web délivrées par le site distant (source commentcamarche.net).

L’utilisation d’un proxy permet d’assurer un peu d’anonymat en jouant le rôle d’intermédiaire entre votre ordinateur et le réseau Internet. L’accès aux sites Web ne se fera plus directement. Toutes les requêtes effectuées par votre navigateur passeront par le proxy qui les transmettra au serveur destinataire. De même, les réponses vous seront transmises via ce serveur proxy en toute transparence. Seule l’adresse IP du proxy est utilisée pour échanger les informations avec l’extérieur. Cette solution ne vous rend pas totalement invisible puisque le proxi connait votre véritable adresse IP mais il devient alors beaucoup plus difficile de vous repérer.

Afin d’augmenter encore votre anonymat, vous pouvez utiliser un chaînage de proxys. Cela consiste à se connecter à plusieurs proxys et de les enchaîner avant d’atteindre le site Web. C’est un véritable casse-tête qui donnera de sérieuses migraines à celui qui désirerait vous tracer. N’oubliez pas que l’on est jamais à 100 % anonyme sur Internet. En effet, une simple demande judiciaire peut obliger les hébergeurs de proxy à fournir la totalité de leurs logs ce qui veut dire vos traces. Si vous souhaitez contournez ce dernier point, utilisez des proxys dans différents pays afin de compliquer les démarches administratives. Cependant, à force de vouloir devenir trop anonyme vous devenez louche (source wapiti.enic.fr).

Un logiciel gratuit peut “chaîner” les proxis pour vous. Il s’agit de Tor. Vous trouverez des information et un lien pour le télécharger sur torproject.org. La version portable “Torpark” peut également être utilisée à partir d’une clé USB : à découvrir sur clubic.com.

Enfin, une astuce pourrait permettre de surfer sur un site en restant totalement invisible pour celui-ci en utilisant la page du site stockée dans le cache. La technique est simple et décrite sur zorgloob.com.

Un site qui vous propose de surfer anonymement (un proxy) : merletn.org.

Une liste de proxis qui a l’air mis à jour régulièrement sur liste.proxy.free.fr.

Il est possible d’activer l’animation de l’icône d’activité du réseau qui se droite en bas à droite dans la barre de tâche, à côté de l’horloge.

Il est possible d’activer l’animation de l’icône d’activité du réseau qui se droite en bas à droite dans la barre de tâche, à côté de l’horloge.

Il suffit d’effectuer un “clic droit” sur l’icône (qui représente deux petits écrans collés) et de sélectionner “Activer l’animation de l’activité”. Maintenant, à chaque fois que des données transiteront par ce réseau, l’icône s’animera.

Repéré sur : pcastuces.com.

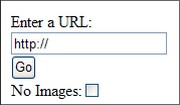

J’ai découvert récemment que Google proposait un service qui transforme n’importe quel site web en une version lisible sur un téléphone mobile ou sur un PDA.

J’ai découvert récemment que Google proposait un service qui transforme n’importe quel site web en une version lisible sur un téléphone mobile ou sur un PDA.

J’ai essayé avec mon Palm et effectivement, le Blog est maintenant parfaitement consultable dessus. Il est même possible d’exclure les images pour alléger la page. Saisissez l’adresse http://google.com/gwt/n pour accéder au service puis entrez l’adresse du site à visionner.

A essayer sur : http://google.com/gwt/n.

Comme le titre du billet l’indique, voici quelques liens intéressants pour tout connaître sur les lignes de commandes de Linux :

Comme le titre du billet l’indique, voici quelques liens intéressants pour tout connaître sur les lignes de commandes de Linux :

– une description en français des “commandes fondamentales de Linux” sur linux-france.org,

– un tableau qui décrit plus 350 commandes en anglais sur linuxguide.it,

– un “aide-mémoire des commandes Linux” sur epons.org,

– la liste de toutes les commandes classées par ordre alphabétique sur onlamp.com.

Cette petite astuce doit vous permettre de vous connecter à Internet même si l’administrateur du réseau a bloqué Internet Explorer ou Firefox. La solution consiste à passer par une application Windows.

Cette petite astuce doit vous permettre de vous connecter à Internet même si l’administrateur du réseau a bloqué Internet Explorer ou Firefox. La solution consiste à passer par une application Windows.

Par exemple, ouvrez la calculatrice (“démarrer”/”tous les programmes”/”accessoires”) puis cliquez sur le menu Aide (“?”). Dans la nouvelle fenêtre, sélectionnez “Rubriques d’aide”. Il suffit maintenant de faire un “clic droit” sur la barre de titre (le bord du haut de cette nouvelle fenêtre) et de sélectionnez “Atteindre une URL…”. Taper maintenant l’adresse d’un site que vous voulez ouvrir et n’oubliez pas le “http://” au début. Je n’ai encore eu le temps de tester l’astuce mais il semble qu’elle fonctionne avec des ordinateurs protégés (bibliothèques, boulot…) et lorsque qu’Internet Explorer est trop vérolé pour fonctionner (mais qui a encore IE ? ![]() ).

).

Via : downloadsquad.com.

Comme Windows XP, Vista masque par défaut l’extension des fichiers dont le type est connu. Or il est toujours plus pratique de savoir à quoi on a à faire. Voici donc en quelques points comment afficher toutes les extensions :

Comme Windows XP, Vista masque par défaut l’extension des fichiers dont le type est connu. Or il est toujours plus pratique de savoir à quoi on a à faire. Voici donc en quelques points comment afficher toutes les extensions :

– ouvrez l’Explorateur Windows en cliquant simultanément sur les touches “Windows” (petite fenêtre) et “E” du clavier,

– cliquez sur le menu “Organiser” en haut à gauche puis sur “Options des dossiers et de recherche”,

– dans le nouvel onglet qui s’affiche, sélectionnez “Affichage”,

– trouvez dans le menu “Paramètres avancés” la case qui correspond à l’option “Masquer les extensions des fichiers dont le type est connu”,

– décochez cette case et validez avec “OK”.

L’astuce illustrée sur : pcastuces.com.

Commentaires récents